2020年1月29日にIPA(情報処理推進機構)が毎年恒例の情報セキュリティ10大脅威を発表しました。この10大脅威はIPAによると、

「情報セキュリティ10大脅威 2020」は、2019年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から、IPAが脅威候補を選出し、情報セキュリティ分野の研究者、企業の実務担当者など約140名のメンバーからなる「10大脅威選考会」が脅威候補に対して審議・投票を行い、決定したものです。

とのことです。この10大脅威は毎年1月末から2月上旬に発表されています。普段から情報セキュリティに携わっているものとしては、「そんな事故が目についたよね」ぐらいの感想しかないのですが、情報セキュリティに接する機会の少ない人と話をする際は話のとっかかりとしてとてもわかりやすくまとまっているので、毎年しっかりとチェックしています。

今回は2020年度版の脅威を見つつ、ここ数年の10大脅威の推移を見ながらセキュリティトレンドの推移を追っていきたいと思います。なお、10大脅威は2016年から個人と組織の脅威に分けて発表されていますが、今回は組織における脅威に焦点を絞って解説します。

目次

2020年度版の脅威について

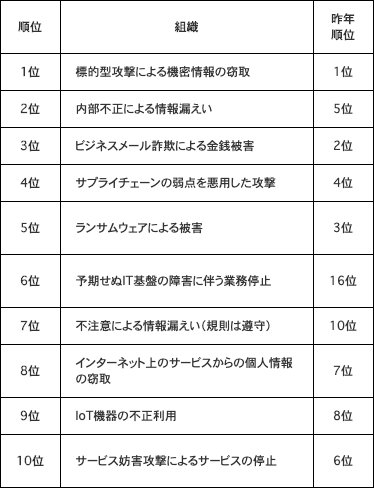

まずは2019年度の情報セキュリティ事案をまとめて作成された2020年度版の10大脅威を見てみましょう。

2020年度版と比べると、パッと見た感じ2019年度版とほとんど変わらないように見えました。それもそのはずで、10大脅威のうち新しくランクインした脅威は一つだけで、その他9個の脅威は昨年と同じで、細かい順位の変動があっただけでした。

ということで2020年度版を読み解くには、2019年度版と比べて新たにランクインしたもの、ランク外に移ったもの、そして順位が大きく上がったもの、などに注目してみると良いでしょう。ひとつづつ見ていきましょう。

新たにランクインしたもの

6位にランクインした「予期せぬIT基盤の障害に伴う業務停止」です。これは振り返ると昨年はAWSの大規模障害によるサービス停止が思い浮かびます。この障害は日本のWebサービスの多くがAWSなどの大規模なインフラに依存していることを認識させられ、そのインフラに障害が起きた際の影響力の大きさを知らしめたインパクトのある事件でした。

これが情報セキュリティなの?と思われる人もいるかも知れません。情報セキュリティというと1位の標的型攻撃のようなサイバー攻撃を想定されることが多く、このようなシステム障害による業務停止のどこが情報セキュリティなんだ?と思う人も多いと思います。

情報セキュリティには機密性、完全性、可用性という3大要素がありますが、その中の可用性というのはシステム稼働の継続性を確保するものです。情報セキュリティの3大要素の一つ、可用性が損なわれた事例として情報セキュリティの脅威として取り上げて良い事例でしょう。

新たにランク外に移ったもの

2018年は4位、2019年は9位にランクインしていた「脆弱性対策情報の公開に伴う悪用増加」が今回はランク外に移りました。これは脅威自体がなくなった訳ではなく、今でもこのような情報セキュリティ脅威は多くありますが、他の脅威が根強いが故にランク外に移ったものと考えられます。2020年中に脆弱性の公開とともに攻撃が多発するような大規模な事故が起きた場合は、再度ランクインする可能性がある脅威と言えます。

順位が大きく変わったもの

順位が大きく変わった脅威は2019年度の5位から2020年度は2位に大幅にランクアップした「内部不正による情報漏えい」です。

「内部不正による情報漏えい」については2019年に発覚した神奈川県のハードディスク廃棄業者の社員が不正にハードディスクを売却し、情報漏えいした事案が社会的にもインパクトがあったため、上位に上がってきたものと思われます。

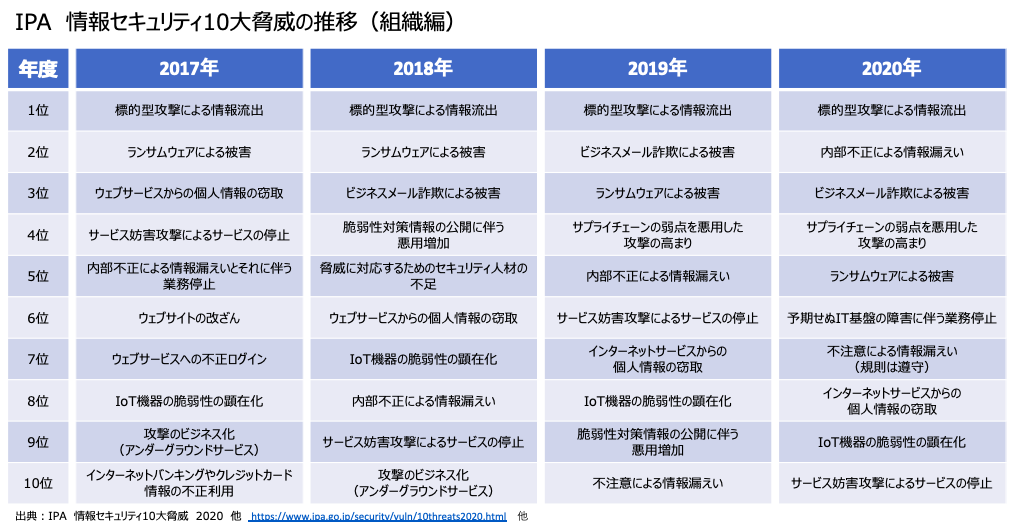

さて、ここまでは2020年度版の10大脅威を見てきましたが、次はここ数年の10大脅威の推移を見ていきましょう。

直近4年間の10大脅威の推移

2017年度から2020年度までの4年間の10大脅威の推移を図にまとめてみました。

クリックすると図が拡大します。

この図からわかるポイントを紹介していきましょう。

変わらない脅威

4年連続ランクインしている脅威は次の6つです。「標的型攻撃による情報流出」、「ランサムウェアによる被害」、「内部不正による情報漏えい」、「サービス妨害攻撃によるサービスの停止」、「IoT機器の脆弱性の顕在化」、「インターネットサービスからの個人情報の窃取」になります。

標的型攻撃の圧倒的な脅威

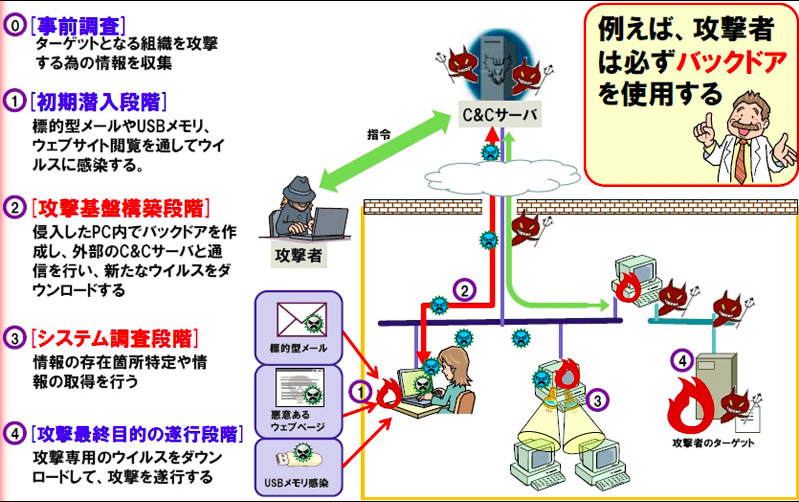

変わらない脅威の中でも圧倒的なのが「標的型攻撃による情報流出」です。

この表にはスペースの関係で記載できておりませんが、2016年度版の脅威の1位も「標的型攻撃による機密情報の窃取」となっており、5年連続で1位となっています。このように標的型攻撃の脅威が認知されているにも関わらず、毎年1位にランクインしているということは、それだけ対策が困難であるということ、日本企業がターゲットにされているということです。

標的型攻撃には一般的には事前調査>初期潜入段階>攻撃基盤構築段階>システム調査段階>攻撃最終目的の遂行段階と段階を踏んで行われますが、各段階におけるセキュリティ対策が異なることから、総合的なセキュリティ対策が必要となります。

画像出典:ITmedia 標的型攻撃が生んだセキュリティビジネスの“光と影”

そのため、情報セキュリティに投資が難しい企業にとっては対策が非常に難しいのが実情です。もっとも昨今の三菱電機やNECでの情報漏えい事例を見て分かる通り、日本のトップ企業で情報セキュリティ対策に十分に投資している企業でも情報が盗み取られてしまっているで、これをやれば大丈夫という決定的な対策が取れないのも脅威が続いている理由の一つであると考えられます。

ビジネスメール詐欺の被害

上記6つの脅威以外で直近3年間で上位にランクインしている「ビジネスメール詐欺の被害」も特筆すべきものです。ビジネスメール詐欺とは取引先や会社の経営者などを装って、メールのやり取りを行い、不正送金などを行わせる詐欺の手口です。

国内ではJALが3.8億円の被害に合った事例が有名です。旅客機のリース料について、支払先の海外の金融会社の担当者になりすました偽の請求書が届き、振込先の口座が香港の銀行に変更されたと記載されており、JALの担当者が指示通り振り込み、振込先の口座から振り込んだお金が引き出されたというものです。

この事例のように取引先をなりすまして詐欺を行うものの他に、会社の経営者になりすまし、経理担当者に急なM&Aで資金が必要だから指定口座にすぐに買収費用を振り込むように、などの急かすようなメールを行い振り込ませるような事例も見つかっています。

ビジネスメール詐欺は一般的なセキュリティ対策だけでは防ぐことは難しく、セキュリティ教育などが重要となるため、すぐには対策が難しいため、これからも被害は出る可能性が懸念されています。

最後に:2020年度のセキュリティ脅威

ここ数年変わらない6つの脅威とビジネスメール詐欺の7つの脅威が続くことが予想されます。また2020年は東京オリンピック、パラリンピックが開催され例年以上にセキュリティ事故が起きることが想定されています。

過去のオリンピックを見るとDDos攻撃によるサービス妨害や、オリンピックのチケット売買に絡む詐欺などは間違いなく起きると思われますが、それ以外にも想定以上の事故が起きる可能性があります。個人的には、昨年末に流行したEmotetに感染したPCを踏み台に、大規模なDDos攻撃や破壊活動といったセキュリティインシデントが発生しないかを危惧しています。

2020年は情報セキュリティにとっても世界から注目される1年となるので、当事者意識を持って引き続き注視していきたいと思います。